Guide Complet 2025 : Analyse Approfondie des Fonctionnalités Avancées du Protocole Agent2Agent (A2A) (Partie 2)

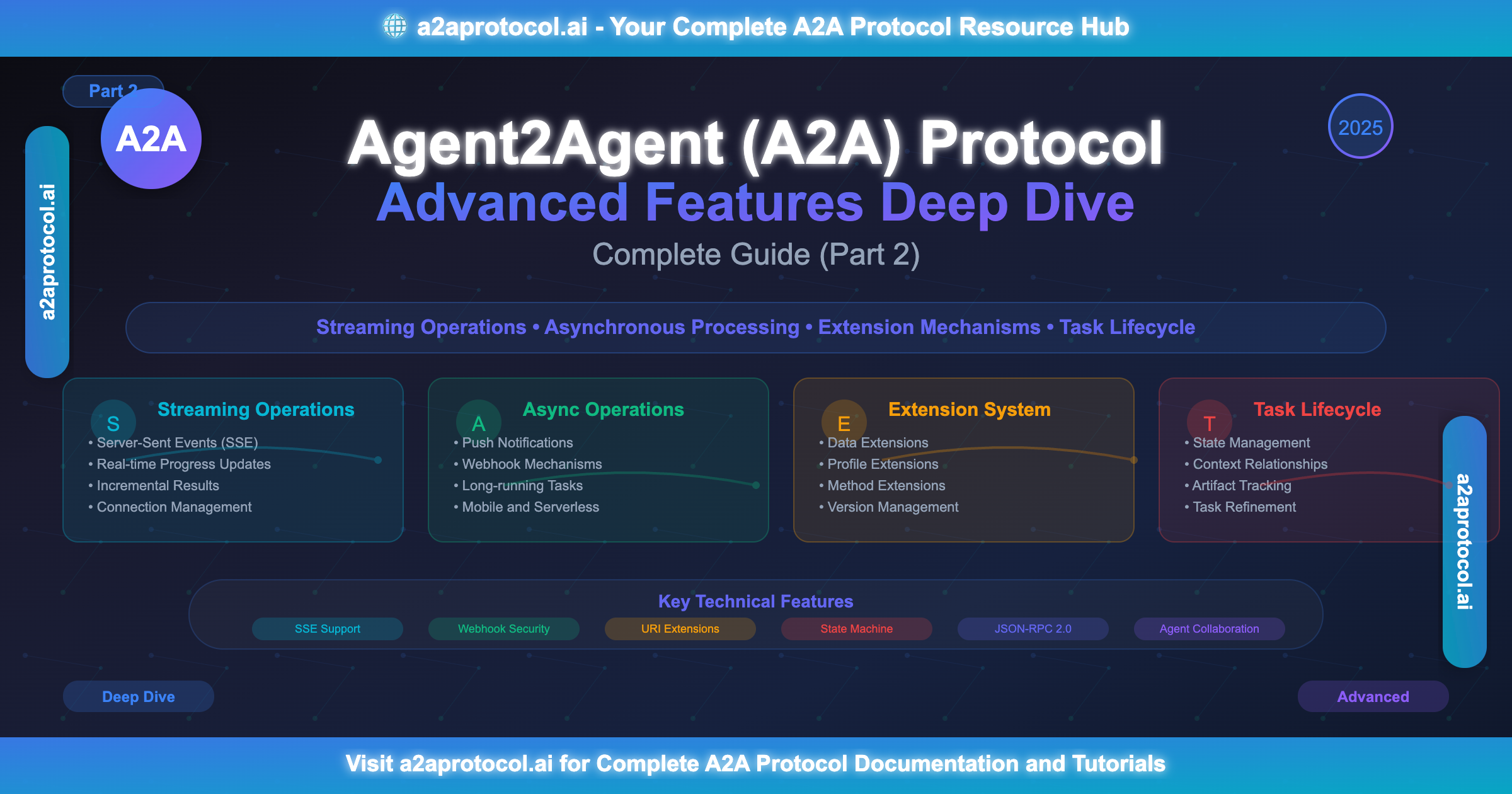

Note de la série : Cet article est la partie 2 du guide complet du protocole A2A, se concentrant sur les opérations de streaming, le traitement asynchrone, les mécanismes d'extension et la gestion du cycle de vie des tâches. Pour la partie 1, veuillez consulter Guide Complet 2025 : Protocole Agent2Agent (A2A) - La Nouvelle Norme de Collaboration des Agents IA.

🎯 Points Clés (TL;DR)

- Traitement en Streaming : A2A prend en charge les Server-Sent Events (SSE) pour la transmission de flux de données en temps réel et le traitement de résultats incrémentaux

- Opérations Asynchrones : Le mécanisme de notifications push prend en charge les tâches de longue durée, adapté aux scénarios mobiles et serverless

- Système d'Extension : Un mécanisme d'extension flexible permet des comportements de protocole personnalisés, prenant en charge les extensions de données, de méthodes et de profils

- Gestion des Tâches : Gestion complète du cycle de vie des tâches prenant en charge le suivi des tâches, les mises à jour de statut et la gestion des artefacts

Table des Matières

- Opérations de Streaming & Server-Sent Events

- Opérations Asynchrones & Notifications Push

- Analyse Détaillée des Mécanismes d'Extension

- Gestion du Cycle de Vie des Tâches

- Considérations de Sécurité

- Meilleures Pratiques

- Questions Fréquemment Posées

Opérations de Streaming & Server-Sent Events {#streaming-operations}

Qu'est-ce que le Traitement en Streaming ?

Le mécanisme de traitement en streaming du protocole A2A est spécialement conçu pour gérer les tâches IA nécessitant de longs temps d'exécution, les tâches générant des résultats incrémentaux, ou les tâches nécessitant un retour en temps réel. Grâce à la technologie Server-Sent Events (SSE), les clients peuvent recevoir des mises à jour de progression des tâches en temps réel et des résultats partiels.

Fonctionnalités Clés du Traitement en Streaming

| Fonctionnalité | Description | Exemples d'Utilisation |

|---|---|---|

| Mises à Jour en Temps Réel | Pousser les changements de statut des tâches via SSE | Génération de longs documents, traitement de flux média |

| Résultats Incrémentaux | Envoyer de gros artefacts par chunks | Traitement de gros fichiers, analyse en temps réel |

| Gestion des Connexions | Support de reconnexion et récupération d'état | Environnements réseau instables |

| Types d'Événements | Plusieurs types d'événements pour différents besoins de mise à jour | Mises à jour de statut, mises à jour d'artefacts |

Flux de Travail du Traitement en Streaming

graph TD

A[Client initie une requête message/stream] --> B[Serveur confirme le support streaming]

B --> C{Support streaming?}

C -->|Oui| D[Établir connexion SSE]

C -->|Non| E[Retourner réponse d'erreur]

D --> F[Commencer traitement tâche]

F --> G[Envoyer événement mise à jour statut]

G --> H[Envoyer événement mise à jour artefact]

H --> I{Tâche terminée?}

I -->|Non| G

I -->|Oui| J[Envoyer événement final: true]

J --> K[Fermer connexion SSE]

Points d'Implémentation Clés

1. Déclaration des Capacités du Serveur

{

"capabilities": {

"streaming": true

}

}

2. Structure des Événements

Le traitement en streaming A2A prend en charge trois types d'événements principaux :

- Task Events : Représente les unités de statut de tâche en cours de traitement

- TaskStatusUpdateEvent : Communique les changements de statut du cycle de vie des tâches

- TaskArtifactUpdateEvent : Distribue les artefacts nouvellement générés ou mis à jour

💡 Conseil Pro Le champ

datade chaque événement SSE contient un objet de réponse JSON-RPC 2.0 complet, garantissant la compatibilité avec le protocole standard.

3. Mécanisme de Reconnexion

{

"method": "tasks/resubscribe",

"params": {

"taskId": "task-123"

}

}

Scénarios Applicables

✅ Scénarios Recommandés pour le Traitement en Streaming :

- Tâches de longue durée nécessitant une surveillance de progression en temps réel

- Réception incrémentale de gros résultats

- Conversations interactives nécessitant un retour immédiat

- Applications nécessitant des mises à jour à faible latence

Opérations Asynchrones & Notifications Push {#async-operations}

Aperçu du Mécanisme de Notifications Push

Pour les tâches extrêmement longues (minutes, heures ou jours) ou les clients incapables de maintenir des connexions persistantes (applications mobiles, fonctions serverless, etc.), A2A fournit un mécanisme de notifications push basé sur des Webhooks.

Configuration des Notifications Push

Structure PushNotificationConfig

{

"url": "https://client.example.com/webhook",

"token": "client-generated-secret-token",

"authentication": {

"schemes": ["Bearer", "HMAC"],

"details": {

"issuer": "a2a-server.example.com",

"audience": "client-webhook"

}

}

}

Comparaison des Méthodes de Configuration

| Méthode de Configuration | Timing | Exemples d'Utilisation |

|---|---|---|

| Configuration dans la Requête | Pendant message/send ou message/stream | Notifications de tâches ponctuelles |

| Configuration Indépendante | Utilisation de tasks/pushNotificationConfig/set | Ajout de notifications aux tâches existantes |

Flux de Travail des Notifications Push

graph TD

A[Client configure notifications push] --> B[Serveur valide URL webhook]

B --> C[Commencer exécution tâche]

C --> D[Changement significatif statut tâche]

D --> E[Serveur envoie requête POST au webhook]

E --> F[Webhook client valide la requête]

F --> G[Client appelle tasks/get pour obtenir statut complet]

G --> H[Traitement mise à jour tâche]

Considérations de Sécurité

Mesures de Sécurité Côté Serveur

⚠️ Note de Sécurité Importante Les serveurs ne doivent pas faire aveuglément confiance aux URLs de webhook fournies par les clients et doivent implémenter les mesures de sécurité suivantes :

-

Validation d'URL

- Maintenir une liste blanche de domaines de confiance

- Implémenter des mécanismes de vérification de propriété

- Utiliser des contrôles de transmission réseau

-

Authentification

- Bearer Token (OAuth 2.0)

- Authentification par clé API

- Vérification de signature HMAC

- TLS mutuel (mTLS)

Mesures de Sécurité Côté Client

## Liste de Vérification Sécurité Webhook Client

✅ Vérification identité serveur (signature JWT, HMAC, etc.)

✅ Confirmation PushNotificationConfig.token

✅ Implémentation validation timestamp pour prévenir attaques replay

✅ Utilisation ID unique (nonce) pour prévenir traitement en double

✅ Gestion sécurisée des clés et rotation

Analyse Détaillée des Mécanismes d'Extension {#extensions}

Architecture du Système d'Extension

Le système d'extension d'A2A permet d'ajouter des fonctionnalités personnalisées au protocole de base sans briser la compatibilité de base. Les extensions sont identifiées par des URI et prennent en charge le versioning et les dépendances.

Classification des Types d'Extension

| Type d'Extension | Description | Exemples d'Utilisation |

|---|---|---|

| Extensions de Données | Ajoute uniquement des informations structurées à AgentCard | Informations de conformité GDPR, conditions d'utilisation |

| Extensions de Profil | Ajoute des exigences de structure et d'état au protocole de base | Chiffrement de données médicales, standard FHIR |

| Extensions de Méthode | Ajoute des méthodes RPC entièrement nouvelles | Recherche d'historique de tâches, opérations par lots |

Exemple de Déclaration d'Extension

{

"name": "Magic 8-ball",

"capabilities": {

"extensions": [

{

"uri": "https://example.com/ext/konami-code/v1",

"description": "Fournit des codes de triche pour débloquer de nouvelles fortunes",

"required": false,

"params": {

"hints": [

"Quand les Sims ont besoin d'argent rapidement",

"Ils peuvent nier, mais nous avons vu la preuve de cette vache."

]

}

}

]

}

}

Flux d'Activation d'Extension

graph TD

A[Client demande activation extension] --> B[Ajouter en-tête X-A2A-Extensions]

B --> C[Serveur confirme extensions supportées]

C --> D[Validation dépendances extension]

D --> E[Activer extensions compatibles]

E --> F[Retourner en-tête réponse X-A2A-Extensions]

F --> G[Exécuter logique extension]

Meilleures Pratiques de Développement d'Extension

Stratégie de Gestion des Versions

## Standards de Gestion des Versions d'Extension

- Utiliser des chemins URI incluant numéros de version : `/ext/my-extension/v1`

- Les changements cassants doivent utiliser de nouveaux URI

- Les serveurs ne doivent pas automatiquement rétrograder vers différentes versions

- Utilisation recommandée de services d'identifiants persistants (comme w3id.org)

Packaging et Distribution

# Exemple : Intégration serveur Python

from konami_code_extension import CheatCodeHandler

from a2a.server import A2AServer, DefaultRequestHandler

extension = CheatCodeHandler()

extension.add_cheat(

code="motherlode",

hint="Quand les Sims ont besoin d'argent rapidement"

)

request_handler = DefaultRequestHandler(

agent_executor=MyAgentExecutor(extension),

task_store=InMemoryTaskStore(),

extensions=[extension]

)

Gestion du Cycle de Vie des Tâches {#task-lifecycle}

Machine d'État des Tâches

Les tâches du protocole A2A suivent une machine d'état de cycle de vie claire, prenant en charge la gestion de flux de travail complexes.

graph TD

A[Création tâche] --> B[working]

B --> C{Entrée requise?}

C -->|Oui| D[input-required]

C -->|Non| E{Authentification requise?}

E -->|Oui| F[auth-required]

E -->|Non| G{Tâche terminée?}

G -->|Succès| H[completed]

G -->|Échec| I[failed]

G -->|Annulé| J[canceled]

D --> K[Entrée reçue] --> B

F --> L[Authentification terminée] --> B

Relations Contexte et Tâche

Rôle du contextId

- Regroupement Logique : Organiser ensemble plusieurs tâches et messages indépendants

- Gestion du Contexte : Fournir un contexte de conversation continu pour les LLM

- Support de Collaboration : Prendre en charge la collaboration multi-tâches autour d'objectifs partagés

Principe de Non-Redémarrage des Tâches

💡 Philosophie de Conception Une fois qu'une tâche atteint un état terminal, elle ne peut pas être redémarrée. Cette conception apporte les avantages suivants :

- Immutabilité des Tâches : Les clients peuvent référencer de manière fiable les tâches et leur état

- Unité de Travail Claire : Chaque requête, raffinement ou opération de suivi devient une tâche indépendante

- Simplification d'Implémentation : Éviter la complexité du redémarrage de tâches existantes

Raffinement de Tâches et Opérations de Suivi

Exemple de Tâches de Suivi Parallèles

Tâche 1 : Réservation de vol pour Helsinki

(Après completion de la Tâche 1)

Tâche 2 : Réservation d'hôtel basée sur la Tâche 1

Tâche 3 : Réservation d'activité motoneige basée sur la Tâche 1

(Tâche 2 terminée, Tâche 3 encore en cours)

Tâche 4 : Ajout de service spa à la réservation d'hôtel basé sur la Tâche 2

Mécanisme de Référence d'Artefact

{

"message": {

"contextId": "ctx-conversation-abc",

"referenceTaskIds": ["task-boat-gen-123"],

"parts": [

{

"kind": "text",

"text": "Pouvez-vous rendre le bateau rouge ?",

"metadata": {

"referenceArtifacts": [

{

"artifactId": "artifact-boat-v1-xyz",

"taskId": "task-boat-gen-123"

}

]

}

}

]

}

}

Suivi des Changements d'Artefacts

| Stratégie | Implémentation | Avantages |

|---|---|---|

| Même Nom | La tâche de raffinement conserve le nom d'artefact original | Le client peut facilement identifier les relations |

| Nouvel ID | Générer un nouvel artifactId pour chaque changement | Garantir l'unicité des versions |

| Gestion Client | Le client maintient la chaîne de versions d'artefacts | Stratégie de contrôle de version flexible |

Considérations de Sécurité {#security}

Architecture de Sécurité des Notifications Push

graph TD

A[Serveur A2A] --> B[Validation URL Webhook]

B --> C[Authentification Client]

C --> D[Envoi notification signée]

D --> E[Webhook Client]

E --> F[Vérification identité serveur]

F --> G[Confirmation token notification]

G --> H[Vérification prévention attaque replay]

H --> I[Traitement notification]

Exemple de Flux de Sécurité JWT + JWKS

Implémentation Côté Serveur

{

"iss": "a2a-server.example.com",

"aud": "client-webhook.example.com",

"iat": 1640995200,

"exp": 1640995500,

"jti": "unique-notification-id-123",

"taskId": "task-abc-456"

}

Étapes de Validation Client

- Extraire JWT de l'en-tête Authorization

- Confirmer

kid(key ID) dans l'en-tête JWT - Obtenir clé publique du point de terminaison JWKS du serveur A2A

- Vérification signature JWT

- Validation des claims (iss, aud, iat, exp, jti)

- Confirmation PushNotificationConfig.token

Meilleures Pratiques {#best-practices}

Meilleures Pratiques de Traitement en Streaming

✅ Pratiques Recommandées

- Implémenter des mécanismes de mise en mémoire tampon côté client pour gérer les fluctuations réseau

- Utiliser une stratégie de backoff exponentiel pour les reconnexions

- Implémenter la transmission par chunks pour les gros artefacts

- Fournir des indicateurs de progression conviviaux

Meilleures Pratiques d'Opérations Asynchrones

## Liste de Vérification Implémentation Webhook

✅ Implémenter validation propriété URL

✅ Utiliser HTTPS et validation de certificats

✅ Implémenter vérification signature requête

✅ Ajouter limitation de taux et mécanismes de protection

✅ Enregistrer tous les événements de notification pour débogage

✅ Implémenter gestion d'erreurs gracieuse et retry

Meilleures Pratiques de Développement d'Extension

| Pratique | Description | Avantages |

|---|---|---|

| Minimiser Extensions Requises | Marquer seulement les fonctionnalités de base comme requises | Maintenir compatibilité client |

| Validation Complète des Entrées | Valider toutes les données liées aux extensions | Améliorer sécurité et stabilité |

| Documentation Claire | Fournir documentation de spécification détaillée | Promouvoir adoption et implémentation correcte |

| Compatibilité de Version | Gérer soigneusement les changements cassants | Protéger intégrations existantes |

Questions Fréquemment Posées {#faq}

Q : Comment choisir entre traitement en streaming et notifications push ?

R : Le choix dépend principalement des caractéristiques de la tâche et des capacités du client :

- Traitement en Streaming : Adapté aux scénarios nécessitant un retour en temps réel, temps d'exécution de tâche courts (minutes), clients capables de maintenir des connexions

- Notifications Push : Adapté aux tâches de longue durée (heures/jours), applications mobiles, fonctions serverless, et autres scénarios incapables de maintenir de longues connexions

Q : Comment sont gérées les dépendances d'extension ?

R : Les dépendances d'extension sont déclarées dans la spécification d'extension, et le client est responsable d'activer l'extension et toutes les dépendances nécessaires. Si le client ne demande pas les dépendances requises, le serveur doit rejeter la requête et retourner une erreur appropriée.

Q : Comment récupérer après un échec de tâche ?

R : Une fois qu'une tâche atteint un état terminal, elle ne peut pas être redémarrée. Si une récupération est nécessaire :

- Initier une nouvelle requête en utilisant le même contextId

- Référencer la tâche échouée via referenceTaskIds

- Gérer la logique de récupération d'erreur dans la nouvelle tâche

Q : Comment garantir la fiabilité des notifications push ?

R : Les stratégies de fiabilité des notifications push incluent :

- Implémenter mécanismes de retry et backoff exponentiel

- Utiliser files de messages pour garantie de livraison

- Fournir interfaces de requête de statut de notification

- Implémenter polling actif côté client comme fallback

Q : Comment maintenir la compatibilité lors des mises à niveau de version d'extension ?

R : Stratégie de mise à niveau de version :

- Les changements non-cassants peuvent être mis à jour avec le même URI

- Les changements cassants doivent utiliser de nouveaux URI

- Les serveurs peuvent supporter plusieurs versions simultanément

- Fournir guides de migration et support de période de transition

Résumé et Prochaines Étapes

Les fonctionnalités avancées du protocole A2A fournissent un support d'infrastructure puissant pour les interactions complexes entre agents IA. Grâce au traitement en streaming, aux opérations asynchrones, aux mécanismes d'extension et à la gestion complète du cycle de vie des tâches, les développeurs peuvent construire des systèmes d'agents IA plus flexibles, fiables et évolutifs.

Recommandations d'Action Immédiate

- Évaluation du Système Existant : Analyser les modèles d'interaction actuels des agents IA et identifier les scénarios pouvant bénéficier des fonctionnalités avancées A2A

- Développement de Prototype : Choisir un cas d'usage spécifique et implémenter un prototype de traitement en streaming ou de notifications push

- Planification de Sécurité : Développer une stratégie de sécurité pour les plans d'implémentation de notifications push et webhooks

- Conception d'Extension : Considérer les exigences spécifiques au business et concevoir les spécifications d'extension correspondantes

Ressources Connexes

- Spécification Officielle du Protocole A2A

- Projet d'Exemples A2A Python

- Guide de Développement d'Extensions

Cet article est la partie 2 de la série de guides complets du protocole A2A, se concentrant sur les fonctionnalités avancées et les applications pratiques du protocole. Alors que le protocole A2A continue d'évoluer, nous mettrons continuellement à jour ce guide pour refléter les dernières fonctionnalités et meilleures pratiques.

🚀 Exemples de Démarrage Rapide

Exemples de Base

- A2A Samples: Hello World Agent (28 mai 2025)

- Guide complet pour construire un agent Hello World avec A2A Python SDK

- Inclut configuration d'environnement détaillée et étapes de test

Agent de Conversion de Devises

- Implémentation CurrencyAgent avec A2A Python SDK (21 mai 2025)

- Guide étape par étape pour construire un agent de conversion de devises

- Intégration avec le service OpenRouter AI

🐍 Exemples d'Implémentation Python

Intégration GitHub

- A2A Python Sample: Github Agent (16 juin 2025)

- Créer et connecter un agent GitHub en utilisant a2a-python

- Implémentation de fonctionnalité de requête d'informations de dépôt de code

Assistant de Planification de Voyage

- A2A Sample: Travel Planner OpenRouter (6 juin 2025)

- Implémentation d'agent de planification de voyage avec intégration OpenRouter

- Construit avec Python a2a-sdk

Flux de Travail de Chat de Fichiers

- Flux de Travail de Chat de Fichiers LlamaIndex dans le Protocole A2A (2 juin 2025)

- Construction d'agent de chat de fichiers en utilisant LlamaIndex Workflows

- Support d'analyse de téléchargement de fichiers, conversation multi-tours et streaming en temps réel

Série de Tutoriels Python

-

Tutoriel Google A2A Python SDK (19 mai 2025)

- Guide complet pour construire des agents A2A en Python

- Inclut configuration d'environnement, implémentation d'agent, déploiement de serveur

-

Python A2A Tutorial 20250513 (13 mai 2025)

- Apprendre la construction et l'interaction d'agents A2A en Python

- Couvre les fonctionnalités de traitement en streaming et conversation multi-tours

-

Tutoriel Python A2A avec Code Source (4 mai 2025)

- Guide pratique avec code source complet

- Intégration avec modèle Ollama AI local et Langchain

-

Tutoriel Python A2A (2 mai 2025)

- Construction de serveur Python A2A en utilisant la bibliothèque google-a2a

- Intégration avec Ollama et LangChain

-

Python A2A : Guide Complet du Protocole Agent2Agent de Google (14 avril 2025)

- Maîtriser le protocole Python A2A pour construire des agents IA interopérables

- Du basique aux flux de travail multi-agents complexes

-

Guide Pratique Officiel A2A SDK Python (10 mai 2025)

- Tutoriel de développement A2A SDK Python détaillé

- Inclut diagrammes de flux de travail et exemples de code pratiques

🟨 Exemples JavaScript/TypeScript

Agent d'Information de Films

- A2A JS Sample: Movie Agent (16 juin 2025)

- Intégration avec TMDB API et OpenRouter AI

- Implémentation de serveur Express.js

Tutoriel JavaScript SDK

-

Tutoriel Complet A2A JS SDK : Guide de Démarrage Rapide (9 juin 2025)

- Implémentation TypeScript type-safe

- SDK serveur Express.js et traitement en streaming

-

Guide de Développement Protocole A2A (TypeScript) (11 avril 2025)

- Maîtriser le protocole A2A en utilisant TypeScript

- Construire des systèmes de communication d'agents puissants

☕ Exemples d'Implémentation Java

- A2A Java Sample (5 juin 2025)

- Architecture multi-modules Maven

- Implémentation SDK serveur Spring Boot

- Exemple de service de traduction IA

🔧 Exemples d'Intégration de Framework

Intégration ADK

- Implémentation d'Agent A2A avec ADK : Guide de Développement Complet (15 juillet 2025)

- Implémentation de système d'agent intelligent A2A en utilisant le framework Google ADK

- Couvre le processus de développement complet

Agent de Remboursement de Dépenses

- Agent de Remboursement de Dépenses A2A ADK (10 juillet 2025)

- Agent intelligent de remboursement de dépenses basé sur Google ADK et protocole A2A

- Génération automatique d'informations de completion de formulaire

Intégration CrewAI

- Tutoriel Agent de Génération de Graphiques A2A + CrewAI + OpenRouter (25 juin 2025)

- Construction d'agent de génération de graphiques en utilisant OpenRouter, CrewAI et protocole A2A

- Tutoriel de développement d'agent de bout en bout

Intégration LangGraph

- Construction d'Agent de Devises A2A avec LangGraph (13 mai 2025)

- Construction d'agent de devises en utilisant LangGraph et modèle Google Gemini

- Explication détaillée des composants et flux de données

🔗 Exemples d'Intégration de Protocole

Intégration Protocole MCP

-

Exemple d'Agent Intelligent A2A MCP AG2 (2 juillet 2025)

- Agent intelligent protocole A2A construit en utilisant le framework AG2

- Intégration avec protocole MCP et fonctionnalité de traitement de sous-titres YouTube

-

Intégration A2A MCP (4 juin 2025)

- Guide étape par étape pour l'intégration A2A et MCP

- Construction d'agents IA en utilisant Python SDK et OpenRouter

🛠️ Outils de Développement et SDK

SDK .NET

- Documentation Complète A2A .NET SDK (3 juillet 2025)

- Bibliothèque .NET implémentant Google A2A Protocol v0.2.1

- Adapté aux applications ASP.NET Core

Outils de Débogage

-

A2A Inspector : Analyse Détaillée du Débogage de Communication Agent2Agent (18 juin 2025)

- Outil de débogage web puissant

- Inspection en temps réel des cartes d'agents et communication JSON-RPC

-

Utilisation d'A2A Protocol Validator pour Vérifier le Support du Protocole A2A du Domaine (3 juin 2025)

- Utiliser A2A Protocol Validator pour confirmer le support du protocole A2A

- Visualisation AgentCard pour débogage facile

📚 Spécifications Techniques et Meilleures Pratiques

Spécification du Protocole

- Spécification du Protocole A2A (Python) (30 avril 2025)

- Spécification complète du protocole A2A et guide d'implémentation

- Implémentation de référence basée sur Python

Comparaison et Analyse

- A2A vs MCP : Comparaison Complète des Protocoles de Communication d'Agents IA (20 juin 2025)

- Comparaison détaillée entre les protocoles A2A et MCP

- Aide à choisir le protocole approprié pour les cas d'usage

Ressources Communautaires

- Awesome A2A : Liste Curée de Ressources du Protocole A2A (12 juin 2025)

- Collection complète de ressources du protocole A2A

- Outils, tutoriels, exemples, contributions communautaires

🌍 Ressources Multilingues

Ressources Chinoises

- A2A协议规范 (中文版) (30 avril 2025)

- 地理SEO优化:A2A协议在全球AI代理网络中的应用 (15 mai 2025)

Autres Langues

- Spécification du Protocole A2A (Français) (30 avril 2025)

- A2A プロトコル仕様 (日本語) (30 avril 2025)

- A2A 프로토콜 사양 (한국어) (30 avril 2025)

- A2A Protokoll Spezifikation (Deutsch) (30 avril 2025)

- A2A प्रोटोकॉल विनिर्देश (हिंदी) (30 avril 2025)

Obtenez les dernières informations de développement du protocole A2A et rejoignez la communauté croissante de développeurs d'agents IA construisant l'avenir de la communication agent-à-agent.

Related Articles

Explore more content related to this topic

2025 Complete Guide: Agent2Agent (A2A) Protocol - The New Standard for AI Agent Collaboration

A2A (Agent2Agent Protocol) is the first open standard protocol designed specifically for communication between AI agents, solving the collaboration challenges of AI agents developed by different organizations. This guide covers A2A protocol core concepts, technical implementation, practical application scenarios, and hands-on examples in Python, JavaScript, Java and other languages to help you quickly master agent collaboration development.

Python A2A: A Comprehensive Guide to Google's Agent2Agent Protocol

Master the Python A2A protocol for building interoperable AI agents. Learn how to create, connect, and orchestrate AI services with standardized communication, from basic echo agents to complex multi-agent workflows.

The Complete Guide to A2UI Protocol: Building Agent-Driven UIs with Google's A2UI in 2025

A comprehensive guide to A2UI (Agent to UI), a declarative UI protocol for agent-driven interfaces. Learn how AI agents generate rich, interactive UIs that render natively across platforms without executing arbitrary code.

2026 Complete Guide to GLM-OCR for Next-Gen Document Understanding

GLM-OCR is a 0.9B-parameter multimodal OCR model built on the GLM-V architecture, designed for complex document understanding, not just text extraction. Delivers structure-first outputs (semantic Markdown, JSON, LaTeX), accurately reconstructing tables, formulas, layout, and handwriting across 100+ languages with state-of-the-art OmniDocBench V1.5 performance (94.62) at ~1.86 PDF pages/second.

Qwen3-Coder-Next Complete 2026 Guide - Running AI Coding Agents Locally

Qwen3-Coder-Next is an open-weight language model achieving Sonnet 4.5-level coding performance with only 3B activated parameters (80B total with MoE architecture). Runs on consumer hardware like 64GB MacBook, RTX 5090, or AMD Radeon 7900 XTX with 256K context length. Scores 44.3% on SWE-Bench Pro while eliminating expensive API costs.